1.

Das deutsche E-Government-Gesetz von 2013 ^

1.1.

Wesentliche Regelungen des EGovG ^

Das EGovG ist ein sog. Artikelgesetz. Während Art. 2 bis Art. 7 des EGovG Regelungen zur Ersetzung der Schriftform durch andere technische Verfahren als die qualifizierte elektronische Signatur enthalten (s.o.), beinhaltet Art. 1 das E-Government-Gesetz als solches, das im Wesentlichen folgende Regelungen enthält5:

- Verpflichtung der Verwaltung zur Eröffnung eines elektronischen Kanals und zusätzlich der Bundesverwaltung zur Eröffnung eines De-Mail-Zugangs,

- Grundsätze der elektronischen Aktenführung und des ersetzenden Scannens,

- Erleichterung bei der Erbringung von elektronischen Nachweisen und der elektronischen Bezahlung in Verwaltungsverfahren,

- Erfüllung von Publikationspflichten durch elektronische Amts- und Verkündungsblätter,

- Verpflichtung zur Dokumentation und Analyse von Prozessen,

- Regelung zur Bereitstellung von maschinenlesbaren Datenbeständen durch die Verwaltung («open data»)

1.2.

Technische Richtlinien als Orientierungshilfe und Stand der Technik ^

Technische Richtlinien (TR) des BSI haben originär Empfehlungscharakter. Eine Verbindlichkeit entsteht erst durch individuelle Vorgabe des Bedarfsträgers (z.B. in Vergabeverfahren), oder konkret durch gesetzliche Referenzierung, wie z.B. beim Personalausweis mit Online-Aus

Das Ziel der TR des BSI ist die Verbreitung von angemessenen IT-Sicherheitsstandards.6 Sie richten sich daher in der Regel an alle, die mit dem Aufbau oder der Absicherung von IT-Systemen zu tun haben. Sie ergänzen die technischen Prüfvorschriften des BSI und liefern Kriterien und Methoden für Konformitätsprüfungen sowohl der Interoperabilität von IT-Sicherheitskom

- Als Alternativen zu einem Zertifikat kommen Auditor-Testate und Konformitätserklärungen in Betracht. Dies kann etwa dann sinnvoll sein, wenn es sich um kleinere Organisationseinheiten handelt, für die das Durchlaufen des gesamten Zertifizierungsprozesses mit Dokumentationserstellung, Erstellung von Auditberichten sowie deren Abnahme durch die Zertifizierungsstelle unverhältnismäßig erscheint, gleichwohl für den betroffenen Prozess dessen Ordnungsgemäßheit und das Befolgen der BSI-Empfehlungen nachgewiesen werden soll.

2.

Online-Ausweisfunktion und die AusweisApp2 ^

Mit der neuen AusweisApp2 stellt der Bund allen Bürgerinnen und Bürgern eine schlanke, performante, browserunabhängige und nutzerfreundliche Software für die Online-Ausweisfun

3.

De-Mail ^

De-Mail ermöglicht den verbindlichen und vertraulichen Versand elektronischer Dokumente und Nachrichten. Das De-Mail-Gesetz, das am 3. Mai 2011 in Kraft trat8, sorgt dafür, dass alle De-Mail-Anbieter nach den gleichen Kriterien in einem transparenten Verfahren geprüft und akkreditiert werden. Somit wird De-Mail von allen De-Mail-Diensteanbietern auf einem einheitlichen Sicherheitsniveau angeboten.

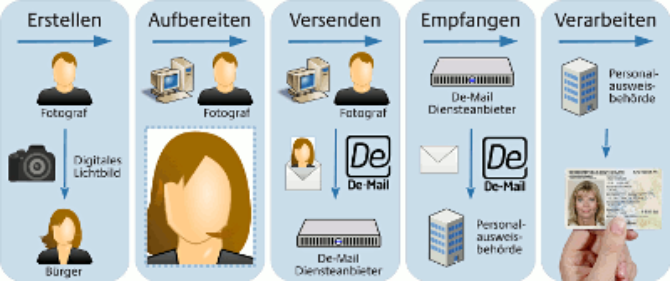

Darüber hinaus wurde – nach einer erfolgreichen Pilotierung in der Praxis – eine TR für die Elektronische Bildübermittlung zur Beantragung hoheitlicher Dokumente erstellt, die BSI TR-03146 E-Bild hD12. Diese erlaubt es den Fachverfahrensherstellern, Fotografensoftwareherstellern und De-Mail-Providern, das Verfahren umzusetzen. Dieses dient dazu, das digital aufgenommene Lichtbild für die Beantragung eines Personalausweises auf sicherem elektronischen Weg direkt in die Personalausweisbehörde zu senden und somit einerseits dem Bürger ein schlankeres Antragsverfahren und andererseits der Behörde die Einsparung administrativer Schritte zur Einbettung des Passbildes in das Antragsverfahren zu ermöglichen, da das Einscannen des Lichtbilds in der Behörde entfällt.

4.

Elektronische Aktenführung ^

Ein weiteres wesentliches Ziel des EGovG sind medienbruchfreie Prozesse vom Antrag bis zur Archivierung. Sowohl im eGovernment als auch bei der Justiz wird für den jeweils geforderten «Stand der Technik» bzgl. der Umsetzung entsprechender gesetzlicher Regelungen auf Technische Richtlinien des BSI verwiesen. Dies betrifft etwa § 6 EGovG, wonach die Bundesbehörden ihre Akten bis zum 1. Januar 2020 elektronisch führen sollen, was auch die Archivierung beinhaltet. Nach § 7 EGovG sind die Behörden angehalten, ersetzend zu scannen, und zwar nach Abs. 1 «nach dem Stand der Technik». Weitere in der ZPO erfolgte Änderungen durch das EJusticeG verweisen u.a. hinsichtlich der Beweisführung mit gescannten Dokumenten ebenfalls – jeweils in der Gesetzesbegründung – auf den Stand der Technik und diesbzgl. auf TRs des BSI (vgl. §§ 371 b, 298a ZPO).

4.1.

Ersetzendes Scannen und vertrauenswürdige Langzeitaufbewahrung ^

Während die TR-RESISCAN somit Anforderungen für eine ordnungsgemäße und Risiko-minimierende Gestaltung des Scanprozesses für die Transformation eines papiergebundenen Originals in ein elektronisches Abbild definiert, adressiert die TR-ESOR insbesondere den Beweiswerterhalt kryptographisch signierter Dokumente unter Verwendung von qualifizierten Zeitstempeln, wie dies in § 17 SigV15 für die langfristige Aufbewahrung von qualifiziert signierten Daten gefordert ist.

Sowohl hinsichtlich dem, TR-ESOR zugrundeliegenden, ArchiSig-Modell als auch hinsichtlich eines nach TR-RESISCAN produzierten Scanproduktes wurden Simulationsstudien durchgeführt, die in rechtlicher Hinsicht nachgewiesen haben, dass mit dem Befolgen der TR-Empfeh

4.2.

Einige Umsetzungsbeispiele aus der Praxis ^

Am 12. März 2014 hat der Deutsche Steuerberaterverband e.V. die «Gemeinsame Muster-Verfahrensdokumentation (…) zur Digitalisierung und elektronischen Aufbewahrung von Belegen inkl. Vernichtung der Papierbelege» veröffentlicht18.

Die Justiz gibt ebenfalls Standardisierungsvorgaben vor, deren Ziel es ist, unter Beachtung des pragmatisch Leistbaren eine verlässliche und wirtschaftliche Grundlage für Verfahrensentwicklungen zur elektronischen Kommunikation zu bieten. In den Organisatorisch-technischen Leitlinien für den elektronischen Rechtsverkehr mit den Gerichten und Staatsanwaltschaften (OT-Leit ERV)19 werden technische Rahmenvorgaben u.a. hinsichtlich Dokumentenformaten, Übertragungsstandards und Architekturvorgaben für den elektronischen Rechtsverkehr gemacht. Unter Zugrundlegung der TR-RESISCAN werden seit Anfang 2014 von der «Bund-Länder-Kommis

5.

Orientierungshilfe für vertrauenswürdige Verwaltungsdienstleistungen und Schriftformersatz ^

Um die Verwaltung bei der Konzeption und Realisierung von eGovernment-Verwaltungs

6.

Literatur ^

Berlit, Uwe, eJustice – was soll denn das? JurPC WebDok. 117/2014.

Bundesärztekammer/Kassenärztliche Bundesvereinigung, Empfehlungen zur ärztlichen Schweigepflicht, Datenschutz und Datenverarbeitung in der Arztpraxis und Addendeum zur Technischen Anlage, Deutsches Ärzteblatt, Jg. 111, Heft 21 vom 23. Mai 2014, S. A-963-A972.

Bundessteuerberaterkammer (BstBK), Deutscher Steuerberaterverband (DstV), Muster-Ver

Bundesamt für Sicherheit in der Informationstechnik, Mit Sicherheit – BSI-Magazin 2013/2014, erschienen 12/2014.

Bundesamt für Sicherheit in der Informationstechnik, Die Lage der IT-Sicherheit in Deutschland 2014, Stand November 2014.

Bundesamt für Sicherheit in der Informationstechnik, De-Mail, Sicherer elektronischer Nachrichtenverkehr – einfach und nachweisbar, Februar 2014.

Bundesamt für Sicherheit in der Informationstechnik, IT-Grundschutz-Kataloge, 2013.

Bund-Länder-Kommission für Informationstechnik in der Justiz, Arbeitsgruppe Elektronischer Rechtsverkehr: Organisatorisch-technische Leitlinien für den elektronischen Rechtsverkehr mit den Gerichten und Staatsanwaltschaften vom 21. April 2005, Arbeitsgruppe IT-Standards in der Justiz: Technische Rahmenvorgaben für den elektronischen Rechtsverkehr vom 15. Januar 2014.

Bundesregierung, Digitale Agenda 2014–2017, hrsg. von: Bundesministerium für Wirtschaft und Energie, Bundesministerium des Innern, Bundesministerium für Verkehr und digitale Infrastruktur, August 2014.

Bundesregierung, Digitale Verwaltung 2020 – Regierungsprogramm 18. Legislaturperiode, hrsg. vom Bundesministerium des Innern, September 2014.

Fischer-Dieskau, Stefanie/Pordesch, Ulrich/Roßnagel, Alexander/Steidle, Roland, Die Simulationsstudie ArchiSig – Simulationsstudie zur Beweistauglichkeit elektronisch signierter Dokumente, in: Alexander Roßnagel, Paul Schmücker (Hrsg.), Beweiskräftige und sichere Langzeitarchivierung digital signierter Dokumente, Heidelberg 2005.

Hühnlein, Detlef/Korte, Ulrike/Schumacher, Astrid, Die BSI-Richtlinien TR-Esor und TR-Resiscan, D-A-CH Security 2012, Tagungsband.

Physikalisch-Technische Bundesanstalt, ArchiSafe, http://www.archisafe.de.

Roßnagel, Alexander, Auf dem Weg zur elektronischen Verwaltung – Das E-Government-Gesetz, NJW 2013 Heft 37, 2710–2716.

Roßnagel, Alexander/Nebel, Maxi, Simulationsstudie Ersetzendes Scannen – Ergebnisse, Projektgruppe verfassungsverträgliche Technikgestaltung (provet) im Forschungszentrum für Infor

Roßnagel, Alexander/Nebel, Maxi, Beweisführung mittels ersetzend gescannter Dokumente, NJW 2014, 886 ff.

Roßnagel, Alexander/Fischer-Dieskau, Stefanie/Jandt, Silke/Wilke, Daniel, Scannen von Papierdokumenten – Anforderungen, Trends und Empfehlungen, Band 18 der Reihe «Der elektronische Rechtsverkehr», Nomos 2008.

Schumacher, Astrid/Grigorjew, Olga/Hühnlein, Detlef/Jandt, Silke, Die Entwicklung der BSI-Richtlinie für das rechtssichere ersetzende Scannen, in: Tagungsband der FTVI, Gesellschaft für Informatik, LNI 2012, http://www.ftvi.de.

Wilke, Daniel, Die rechtssichere Transformation von Dokumenten, Rechtliche Anforderungen an die Technikgestaltung und rechtlicher Anpassungsbedarf, Kassel 2010.

Astrid Schumacher, Leiterin des Referats S11-Sicherheit in eID-Anwendungen, Bundesamt für Sicherheit in der Informationstechnik (BSI), Godesberger Allee 185–189, 53175 Bonn, DE, astrid.schumacher@bsi.bund.de; www.bsi.bund.de

- 1 http://www.gesetze-im-internet.de/egovg/.

-

2

http://www.bmjv.de/SharedDocs/Downloads/DE/pdfs/Gesetze/Gesetz_zur_Foerderung_des_elektronischen_

Rechtsverkehrs_mit_den_Gerichten.pdf aufgerufen: 3. Februar 2015. - 3 www.digitale-agenda.de.

- 4 http://www.bmi.bund.de/SharedDocs/Downloads/DE/Broschueren/2014/regierungsprogramm-digitale-verwaltung-2020.html aufgerufen: 3. Februar 2015.

- 5 Zitiert nach: http://www.bmi.bund.de/DE/Themen/IT-Netzpolitik/E-Government/E-Government-Gesetz/e-government-gesetz_node.html aufgerufen: 3. Februar 2015.

- 6 https://www.bsi.bund.de/DE/Publikationen/TechnischeRichtlinien/technischerichtlinien_node.html aufgerufen: 3. Februar 2015.

- 7 https://www.bsi.bund.de/DE/Themen/ZertifizierungundAnerkennung/ZertifizierungnachTR/zertifiz_tr.html aufgerufen: 3. Februar 2015.

- 8 De-Mail-Gesetz vom 28. April 2011 (BGBl. I S. 666), zuletzt durch Art. 3 Abs. 8 des Gesetzes vom 7. August 2013 (BGBl. I S. 3154) geändert, http://www.gesetze-im-internet.de/de-mail-g/ aufgerufen: 3. Februar 2015.

- 9 https://www.bsi.bund.de/DE/Themen/EGovernment/DeMail/TechnischeRichtlinien/TechnRichtlinien_node.html aufgerufen: 3. Februar 2015.

- 10 Gemäß dem entsprechenden De-Mail-Kriterienkatalog, http://www.bfdi.bund.de/SharedDocs/Publikationen/Sachthemen/DEMail/DeMailKriterienkatalog.pdf?__blob=publicationFile aufgerufen: 3. Februar 2015.

- 11 https://www.bsi.bund.de/DE/Themen/EGovernment/DeMail/Akkreditierung/Akkreditierung_node.html aufgerufen: 3. Februar 2015; gegenwärtig sind als De-Mail-Dienstleister akkreditiert: 1&1 De-Mail GmbH, Mentana-Claimsoft GmbH, T-Systems International GmbH und Telekom Deutschland GmbH.

- 12 https://www.bsi.bund.de/DE/Publikationen/TechnischeRichtlinien/tr03146/index_htm.html aufgerufen: 3. Februar 2015.

- 13 https://www.bsi.bund.de/DE/Publikationen/TechnischeRichtlinien/tr03138/index_htm.html aufgerufen: 3. Februar 2015.

- 14 https://www.bsi.bund.de/DE/Publikationen/TechnischeRichtlinien/tr03125/index_htm.html aufgerufen: 3. Februar 2015.

- 15 Signaturverordnung vom 16. November 2001 (BGBl. I S. 3074), zuletzt geändert durch Art. 4 Abs. 112 des Gesetzes vom 7. August 2013 (BGBl. I S. 3154), http://www.gesetze-im-internet.de/sigv_2001/index.html aufgerufen: 3. Februar 2015.

- 16 Roßnagel/Nebel, Simulationsstudie Ersetzendes Scannen, 2014; Fischer-Dieskau et.al., Die Simulationsstudie ArchiSig, 2005.

- 17 Empfehlungen zur ärztlichen Schweigepflicht, Datenschutz und Datenverarbeitung in der Arztpraxis und Addendeum zur Technischen Anlage, Deutsches Ärzteblatt, Jg. 111, Heft 21 vom 23. Mai 2014, S. A-963-A972. Die Technische Anlage in der Fassung von 2008 – diese Fassung findet unter Berücksichtigung der Ergänzungen durch das Addendeum 2014 weiterhin Anwendung.

-

18

https://www.bstbk.de/export/sites/standard/de/ressourcen/Dokumente/04_presse/publikationen/03_berufsrecht/

49_Musterverfahrensdokumentation_Digitalisierung_und_Aufbewahrung_von_Belegen.pdf aufgerufen: 3. Februar 2015. - 19 http://www.justiz.de/BLK/regelungen/ot_leit.pdf aufgerufen: 3. Februar 2015.

- 20 https://www.bsi.bund.de/SharedDocs/Downloads/DE/BSI/Publikationen/Lageberichte/Lagebericht2014.pdf aufgerufen: 3. Februar 2015.

- 21 http://www.it-planungsrat.de/DE/Home/home_node.html aufgerufen: 3. Februar 2015; der IT-Planungsrat steuert als zentrales Gremium für die föderale Zusammenarbeit in der Informationstechnik die Zusammenarbeit von Bund und Ländern in der Informationstechnik und im E-Government.

- 22 http://www.it-planungsrat.de/DE/Projekte/Steuerungsprojekte/Steuerungsprojekte_NEGS/eIDStrategie/eID_strategie_node.html aufgerufen: 3. Februar 2015; durch die eID-Strategie soll «ein flächendeckendes Angebot von sicheren elektronischen Verfahren zur Gewährleistung von Identität, Authentizität, Integrität, Vertraulichkeit und Nachweisbarkeit (Vertrauensdienste) in elektronischen Transaktionen erreicht werden, das von Bürgerinnen, Bürgern, Unternehmen und der Verwaltung selbst umfassend akzeptiert wird».

- 23 EU-Verordnung 910/2014 des europäischen Parlaments und des Rats vom 23. Juli 2014 über elektronische Identifizierung und Vertrauensdienste für elektronische Transaktionen im Binnenmarkt und zur Aufhebung der Richtlinie 1999/93/EG.