1.

Einleitung ^

Gemäss Susskind1 verändern technologische Entwicklungen wie eDiscovery die Art und Weise, wie Rechtsdienstleistungen vollzogen werden. Die Relevanz von eDiscovery ist auf die fortschreitende Digitalisierung zurückzuführen.2 Die International Data Corporation (IDC)3 prognostiziert in der im November 2018 publizierten Studie «The Digitization of the World», dass die globale Datasphäre bis im Jahr 2025 auf 175 Zettabytes wachsen wird. Während ein Grossteil dieser Daten normalerweise nicht im Fokus von eDiscovery steht, verdeutlicht der Umfang und das permanente Wachstum an elektronischen Daten die Herausforderungen, mit welchen Unternehmen heutzutage und auch zukünftig konfrontiert sein werden.

Die kontinuierlich steigende Menge an Daten führt dazu, dass die fachübergreifende Zusammenarbeit von Technologie und Recht unerlässlich geworden ist. Bspw. bei kartellrechtlichen Untersuchungen müssen hunderttausende von Dokumenten überprüft werden, daher macht es nach Martinis4 Sinn, eDiscovery Softwarelösungen einzusetzen, um die zu untersuchende Datenmenge anhand technischer Möglichkeiten zu reduzieren.

2.

eDiscovery – Begriffsdefinition ^

Die Osterman Research5 bezeichnet Discovery als der Prozess des Identifizierens, Bewahrens, Sammelns, Überprüfens, Analysierens und Erstellen von Informationen für zivilrechtliche Fälle. Discovery umfasst somit das Beweiserhebungsverfahren und dient der frühzeitigen Sachverhaltsermittlung sowie der umfassenden Sammlung von Beweismitteln, die für ein Untersuchungsverfahren relevant sein können. Ediscovery kommt bei der Sammlung, Sichtung und Aufbereitung grosser Datenmengen für interne Untersuchungen oder Gerichtsverfahren zum Einsatz und umfasst alle elektronisch gespeicherten Informationen wie E-Mails, Sofortnachrichten und andere elektronische Inhalte, die auf Desktops, Laptops, Dateiservern, Smartphones, Heimcomputern oder vielen anderen digitalisierten Plattformen gespeichert werden können.6

3.

Ursprung ^

eDiscovery hat seine Wurzeln in den USA, als das US Supreme Court im Dezember 2006 die Federal Rules of Civil Procedure (FRCP) änderte.7 Die FRCP geben den prozessrechtlichen Rahmen für Zivilverfahren vor den Bezirksgerichten der Vereinigten Staaten vor. Ihr Zweck ist es, «die gerechte, schnelle und kostengünstige Bestimmung jeder Handlung und jedes Verfahrens sicherzustellen».8 Die erneuten Änderungen im Jahr 2006 haben die heutige Funktionsweise von eDiscovery wesentlich geprägt. Mit dieser Revision wurden die Voraussetzungen für die Beweissicherung, sowie für die Datenaufbereitung und anschliessende Datenüberlieferung an Dritte definiert. Eine der signifikantesten Änderungen bestand darin, dass elektronisch gespeicherte Daten, «Electronically Stored Information» (ESI), neu zu den legitimen Beweismitteln einer Untersuchung gezählt werden und ESI als gesetzlich bestimmten Begriff definiert wurde.9

4.

Ausgangslage ^

Die Schweiz ist mittlerweile auch vom eDiscovery-Verfahren betroffen. Rosenthal10 schildert vier Szenarien, in denen Schweizer Unternehmen eDiscovery anwenden könnten. Zum einen könnte eDiscovery bei Zivilprozessen, in welchen schweizerische Unternehmen in den Vereinigten Staaten oder in Ländern, mit ähnlichen Verfahrensregeln, angeklagt werden, an Bedeutung gewinnen.11 Auch bei internen Untersuchungen, wegen möglichem Fehlverhalten oder Compliance-Verstössen12 werden eDiscovery-Spezialisten kontaktiert, um Nachforschungen zu veranlassen. Ausserdem können schweizerische oder ausländische Behörden jederzeit interne Unternehmensdokumente einfordern, wenn Verdacht auf Rechtswidrigkeit oder schuldhafte Rechtsverletzung besteht. Art. 158 ZPO13 erläutert die vorsorgliche Beweisführung, dem zufolge dürfen Beweise nicht nur in dringlichen Fällen, sondern auch schon vor oder während eines Prozesses verlangt werden können. Auch bei datenschutzrechtlichen Auskunftsbegehren wird eDiscovery verwendet.14 Schweizer Unternehmen mit Tochtergesellschaften in den USA sind verpflichtet, auf Anfrage der amerikanischen Behörden bestimmte Daten herauszugeben.15 Diese Ausgangslagen führen dazu, dass eDiscovery eine wesentliche Bedeutung im Schweizer Rechtsmarkt gewinnt.

5.

Klassische Vorgehensweise – Electronic Discovery Reference Model ^

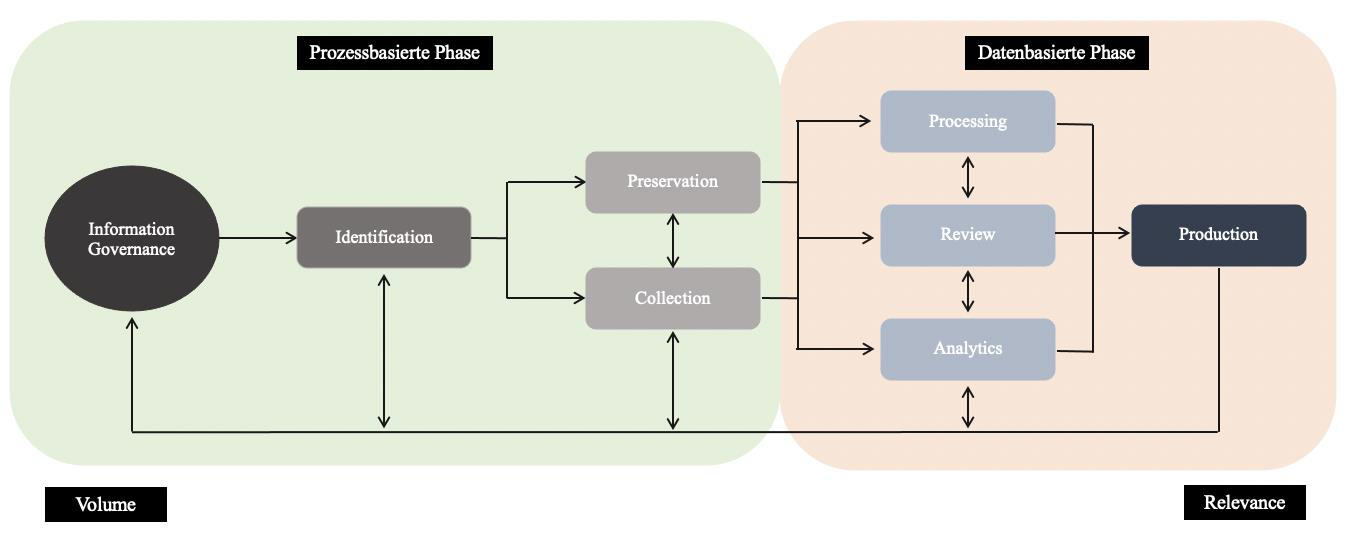

Der eDiscovery Standardprozess basiert auf dem EDRM (Electronic Discovery Reference Model)16. Das EDRM wurde 2005 von den Discovery-Experten George Socha und Tom Gelbmann entwickelt,17 um eine einheitliche Vorgehensweise für eDiscovery zu definieren. In der nachfolgenden Abbildung sind die neun eDiscovery-Stufen dargestellt. Die Aktivitäten des Modells lassen sich in zwei Phasen einteilen. Die erste Phase umfasst den Prozess der Verwaltung, Bewahrung und Sammlung der Informationen. In der zweiten Phase wird ein stärkerer Fokus auf die einzelnen Daten gelegt, welche verarbeitet, überprüft, analysiert, produziert und schliesslich an Dritte präsentiert werden.18

Abbildung 1: Electronic Discovery Reference Model

Anmerkung: Eigene Darstellung in Anlehnung an EDRM.19

5.1.

Information Governance ^

Informationen sind sehr wertvoll, aber können auch ebenso ein grosses Risiko darstellen; aus diesem Grund hat «The Sedona Conference»20 die Informationenführung als die Grundlage von eDiscovery-Prozessen definiert. Die Information Governance kümmert sich um die Richtlinien, Verfahren und Verwaltung der Informationen, um Risiken und Kosten, die beim eDiscovery-Verfahren aufkommen, zu mindern.21

5.2.

Identification ^

Zur Datenidentifizierung kommt es, wenn ein Rechtsstreit vorhersehbar wird und Parteien gesetzlich verpflichtet sind, die relevanten ESI zu verlangen und zu erhalten. Um diesen Schritt durchführen zu können, müssen Schlüsselpersonen der Untersuchung sowie auch Datenquellen (Server, PC, Laptop, Mobiltelefone etc.) identifiziert werden. Die Wichtigkeit hier besteht darin, sich mit dem potenziellen Umfang und den technischen Fragen des vorliegenden Prozesses auseinander zu setzen.22

5.3.

Preservation ^

Parteien müssen sicherstellen, dass die für das Verfahren relevante ESI aufbewahrt und nicht verändert oder zerstört werden.23 Da ESI aufgrund des Datenschutzes nach einer gewissen Dauer gelöscht werden, ist hier besondere Vorsicht geboten, da das vorsätzliche Löschen relevanter Daten strafbar sein kann. 24 Um Daten vor Verlust und Veränderung zu schützen muss, bereits früh ein «Litigation Hold»25 ausgesprochen werden.26

5.4.

Collection ^

Die Datenbeschaffung von ESI stellt eine grosse Herausforderung dar, da die Daten forensisch sichergestellt werden müssen. Es sollte eine anerkannte und geprüfte Methode angewendet werden, um sicherzustellen, dass die Inhalte und Metadaten, wie zum Beispiel Erstellungsdatum und Dateigrösse, durch den Erhebungsprozess nicht verändert werden.27 Aus diesem Grund werden die Datenbeschaffungen in der Regel von IT und eDiscovery-Spezialisten vorgenommen.28

5.5.

Processing ^

Die Datenverarbeitung umfasst die Vor- und Aufarbeitung der gesammelten ESI für die spätere Analyse und Überprüfung. Für diese Phase werden aufgrund der grossen Datenmengen i.d.R. Datenverarbeitungssoftwares gemietet.29 Mit diesen Softwares wie bspw. Nuix30 werden sowohl die beschaffene unstrukturierten (wie Emails und andere lose Dateien) als auch die strukturierten Dateien aus ihren Ordnern extrahiert und irrelevante Systemdaten gelöscht (DeNisting)31. Anschliessend werden die Daten in ein lesbares Format übertragen.32 Nuix hat zum Ziel, den Datenumfang für die nachfolgende Überprüfung zu reduzieren, dieser Vorgang wird auch Culling 33 genannt. Dabei werden unnötige Systemdaten gelöscht und das Datenmass anhand der Duplizierungen verringert.34 Eine weitere Massnahme, welche ein Teil des Culling darstellt, ist das Definieren von relevanten Suchbergriffe, die für die Untersuchung von Bedeutung sein können. Auf diese Weise wird der Untersuchungsumfang reduziert und die Anzahl potenziell relevanter Dateien maximiert.35

5.6.

Review ^

In der Überprüfung werden die Dokumente, die in die Reviewsoftwares, wie etwa Relativity36 exportiert wurden, überprüft und als relevant oder irrelevant für den Rechtsfall klassifiziert. Diese Überprüfung übernehmen meist Anwaltskanzleien. Aufgrund der enormen Datenmenge kann die detaillierte manuelle Datensichtung viel Zeit in Anspruch nehmen und ist daher schwierig zu bewerkstelligen. Aus diesem Grund wurde TAR (Technology-Assisted Review) bei eDiscovery-Prozesse eingeführt. Es handelt sich dabei um eine technologiegestützte Überprüfung, einer prädiktiven Kodierungstechnik, die mit künstlicher Intelligenz (KI) den Prozess der Dokumentenprüfung beschleunigt.37

Dass die manuelle Überprüfung im Vergleich zur technisch automatisierten Methode ineffizienter ist, haben auch einige Studien bereits in den ersten Jahren der eDiscovery Entwicklung gezeigt. Im Jahr 2009 haben die zwei eDiscovery-Experten Grossman und Cormack im jährlichen Forschungsprojekt der TREC Legal Track Organisation Daten zur prädiktiven versus menschlichen Überprüfung analysiert, und kamen dabei zum Schluss, dass prädiktive Kodierung nicht nur effizienter ist, sondern auch viel kostengünstiger.38 Der Einsatz prädiktiver Kodierungstechniken führe fast zu einer fünfzigfachen Kostenersparnis.39 Der Computeralgorithmus, wie etwa bei der Software Brainspace 40, kann durch das Lesen der Dokumente nach relevanten Wörtern suchen und sie anhand ihres Inhaltes in Gruppen einteilen (Conceptual Clustering).41 Brainspace sowie die meisten anderen gängigen eDiscovery Tools stellen die Daten visuell dar, um ein schnelleres Verständnis der Daten zu erlangen.42 Dabei werden ähnliche Dokumente gruppiert und erleichtern es dem Ermittler, einen Überblick zu gewinnen. So wird unter anderem ersichtlich, wo noch weiterer Untersuchungsbedarf herrscht.43

Trotz den vielen Vorteilen, die KI bietet, werden menschliche Reviewers für Untersuchungen weiterhin gebraucht. Laut Hulsbos44 muss es eine Interaktion zwischen dem Algorithmus und dem Untersucher geben. Bei der Assisted Review werden eine Reihe von relevanten und nicht relevanten, von menschlichen Reviewer vorbeschrifteten Beispielen dem Algorithmus zur Verfügung gestellt. Mit diesen Dokumenten wird er dann trainiert, um zu erkennen, ob ein Dokument relevant oder nicht relevant ist, auch Überwachtes maschinelles Lernen genannt. So kann er weitere Dokumente markieren und ihnen eine Relevanzbewertung zwischen 1 und 100 geben. Dillen erklärt anhand eines Fallbeispiels, dass die Dokumente, mit einer hohen Bewertung und zuvor als nicht relevant gekennzeichnet waren, in einer weiteren Sichtungsphase überprüft wurden und manchmal ihre Kodierung änderten. Mit dem konnte das Risiko, relevante Dokumente zu übersehen, reduziert werden.45

5.7.

Analysis ^

In der Analyse liegt der Fokus insbesondere auf dem Inhalt und dem Kontext. In dieser Phase werden der Untersuchungsgegenstand sowie die Schlüsselpersonen i.d.R. durch zuständigen Anwälte identifiziert.46

5.8.

Production ^

Datenherausgabe bedeutet, dass die als rechtsfallrelevante ESI den Behörden zwecks Beweisaufnahme übergeben werden. Für die Erstellung dieser Dokumente werden Formatregeln vorgegeben und festgelegt. Grundlegend zu beachten sind dabei die Formatbedingungen für die technische Dokumente Anfertigung. Die Dokumente können als Natives (Originalkopie) oder als Images in PDF oder TIFF Format ausgehändigt werden. Zusätzlich werden Redactions (Zensuren) erstellt, die wegen des Anwalts-Privilegs oder der Vertraulichkeit eingefügt werden müssen.47

Strengstens bei dieser Phase zu berücksichtigen ist das Verbot von Handlungen für fremde Staaten in der Schweiz (Art. 271)48. Der Artikel im schweizerischen Strafgesetzbuch (StGB)49 ist auch mit dem Begriff «Swiss Blocking Statue» bekannt und erläutert, dass das Handeln für fremde Staaten ohne Bewilligung in der Schweiz verboten ist. Somit ist die Beweiserhebung für ausländische Gerichts- oder Aufsichtsverfahren und die Überlieferung von Informationen, die Schweizer Unternehmen gehören, an ausländische Behörde beschränkt oder sogar ganz blockiert.50

Das Datenschutzgesetz stellt eine weitere Hürde bei der Übermittlung dar. Nach amerikanischem Recht haben die Parteien die Rechtspflicht, alle Dokumente, die für den Rechtstreit relevant sein könnten, vorzulegen. Diese umfangreiche Datenherausgabepflicht kann sogar im Vorfeld eines Zivilprozesses stattfinden. Der schweizerische Datenschutz schränkt die Übergabe der Daten jedoch massiv ein.51 «Das Schweizer Datenschutzgesetz ist geprägt von Grundgesetzten, die zu einem Konflikt zwischen dem eDiscovery Mechanismus mit zahlreichen diesen Grundsätzen führt», laut Mathys.52

Der Grundsatz der Rechtmässigkeit (Art.4 Abs. 1 DSG)53 erläutert, dass Personendaten nur rechtmässig bearbeitet werden dürfen. Ein weiterer Grundsatz ist die Zweckbindung und Transparenz (Art. 4 Abs. 3 und 4. DSG)54, Personendaten dürfen nur zum Zweck bearbeitet werden, welcher bei der Beschaffung angegeben wurde. Zudem muss der Zweck der Daten für die betroffenen Personen erkennbar sein. Es gilt auch der Grundsatz der Verhältnismässigkeit, (Art. 4 Abs. 2 DSG)55, da eDiscovery Untersuchungen anfangs meist zu unspezifisch sind, und es ziemlich unklar ist, welche Daten und wie viele davon betroffen sind. Ein weiteres Hindernis stellt Art. 5 DSG56, indem die Richtigkeit der Daten erläutert werden. Hier handelt es sich um Datenmodifikationen, welche sich als Beweismanipulationen herausstellen könnten. Art. 6 der DSG57 erläutert noch weitere Grundsätze, die sich mit den eventuell fehlenden Schutzrichtlinien bei grenzüberschreitenden Bekanntgaben befassen. Laut Art. 13 DSG58 gibt es jedoch Rechtfertigungsgründe, warum Daten herausgegeben werden können. Um eDiscovery Daten trotz des Datenschutzgesetzes zu produzieren, sollen diese mehrfach durchsucht und gefiltert werden, mit dem Ziel, dass der Datenumfang kleiner und somit bestimmter wird.

5.9.

Presentation ^

Bei diesem Schritt werden die produzierten elektronischen Beweismittel bei Anhörungen und Gerichtsverfahren präsentiert.

6.

Fazit ^

Aufgrund der stetig wachsenden Datensphäre und der steigenden Anzahl von Zivilprozessen gewinnt eDiscovery zunehmend an Relevanz. Dank KI und dem maschinellen Lernen kann ein grosser Datenbestand effizient durchsucht werden, wodurch auch erhebliche Kosten gespart werden können. Grenzüberschreitende eDiscovery wirft jedoch rechtliche Fragen auf, insbesondere im Hinblick auf das Datenschutzrecht und dem «Swiss Blocking Statue». Diese Erschwernisse sollten bei eDiscovery Untersuchungen immer klar im Vordergrund stehen, damit keine Rechtsverletzungen beim Überliefern der Daten auftreten können. Zudem werden immer mehr Unternehmen ihre Daten auf einer sogenannten Cloud speichern. Diese Art online Datenspeicher stellt eDiscovery vor neuen Herausforderungen. So lässt sich etwa der physische Standort der auf der Cloud gespeicherten Daten nicht ohne Weiteres bestimmen. Denn im Normalfall weisen auf Cloud gespeicherte Daten mehrere Standorte auf, was auch Fragen über den Inhaber nach sich zieht.59

Trotz der ständigen Weiterentwicklung von «ESI» und der Digitalisierung muss eDiscovery zweifellos mithalten können. Unternehmen werden sich zukünftig immer mehr an eDiscovery-Spezialisten wenden mit dem Verlangen, Zeit und Kosten zu sparen. Die erhöhte Nachfrage nach eDiscovery resultiert darin, dass die Arbeitsweise im Rechtsmarkt nachhaltig verändert werden muss.

Valery Bamberger, B.A. Studentin der Rechtswissenschaften an der Universität St.Gallen (HSG).

- 1 Susskind, S. 45.

- 2 Vgl. Lawton, Stacey, Dodd, S. 1.

- 3 Gantz, Reinsel, Rydning, S. 3.

- 4 Martinis, S. 30.

- 5 Osterman Research, S. 1.

- 6 Vgl. Osterman Research, S. 2.

- 7 Dräyer-De Moor, Zeunert.

- 8 United States Courts https://www.uscourts.gov/rules-policies/current-rules-practice-procedure/federal-rules-civil-procedure (07.12.20).

- 9 Vgl. Vinjumur, S. 1.

- 10 Rosenthal, Folie S. 2.

- 11 Vgl. Rosenthal, S. 2.

- 12 Dräyer-De Moor, Teo, Swiss Fts.

- 13 Vgl. Art. 158 ZPO https://www.admin.ch/opc/de/classified-compilation/20061121/202007010000/272.pdf (Stand: 08.12.20).

- 14 Rosenthal, Folie 2.

- 15 Vgl. Favalli, Digital Law Bites #26.

- 16 https://edrm.net/edrm-model/ (Stand: 08.12.20).

- 17 https://www.logikcull.com/guide/introduction-to-ediscovery-basics (Stand: 08.12.2020).

- 18 Vgl. https://www.exterro.com/basics-of-e-discovery/e-discovery-process (Stand: 08.12.20).

- 19 https://edrm.net/edrm-model/ (Stand: 08.12.20).

- 20 Vgl. The sedona conference, S. 104.

- 21 Vgl. https://www.logikcull.com/guide/introduction-to-ediscovery-basics (Stand: 08.12.20).

- 22 Vgl.Osterman Research, S. 10.

- 23 Vgl. https://www.logikcull.com/guide/introduction-to-ediscovery-basics (Stand: 08.12.20).

- 24 Vgl. Dräyer-De Moor, Zeunert.

- 25 Auch Legal Hold genannt, ist eine rechtliche Auflage, die die Datensicherung für juristische Zwecke bedeutet.

- 26 Rosenthal, S. 5.

- 27 https://www.exterro.com/basics-of-e-discovery/e-discovery-process (Stand: 08.12.20).

- 28 Dräyer-De Moor, Teo, Swiss Fts.

- 29 Rosenthal, Folie 5.

- 30 https://www.nuix.com/ (Stand: 12.12.20).

- 31 Vgl. https://www.exterro.com/basics-of-e-discovery/e-discovery-process (Stand: 08.12.20).

- 32 Vgl. Dräyer-De Moor, Zeunert.

- 33 Vgl. Sondhi, Arora, S. 290.

- 34 Vgl. Dräyer-De Moor, Zeunert.

- 35 Vgl. Dräyer-De Moor, Zeunert.

- 36 https://www.relativity.com/ (Stand: 12.12.2020).

- 37 Vgl. Vinjumur, S. 3.

- 38 Grossman, Cormack, S. 2.

- 39 Grossman, Cormack, RN 52.

- 40 https://www.brainspace.com/ (Stand: 15.12.20).

- 41 Vgl. Dillen, Hulsbos.

- 42 Vgl. Rosenthal, S. 10.

- 43 Vgl. Dillen, Hulsbos.

- 44 Hulsbos.

- 45 Dillen.

- 46 Vgl. https://www.logikcull.com/guide/introduction-to-ediscovery-basics (Stand: 08.12.2020).

- 47 Vgl. Dräyer-De Moor, Teo, Swiss Fts.

- 48 Gogniat, Rz 1.

- 49 https://www.admin.ch/opc/de/classified-compilation/19370083/index.html (Stand: 16.12.20).

- 50 Vgl. Oetiker.

- 51 Vgl. Rosenthal, Zeunert S. 24.

- 52 Mathys, Podcast.

- 53 Art. 4 Abs. 1 DSG.

- 54 Art. 4 Abs. 3/4 DSG.

- 55 Art. 4 Abs. 2 DSG.

- 56 Art. 5 DSG.

- 57 Art. 6 der DSG.

- 58 Art. 13 DSG.

- 59 Synder, S. 44–45.