Die Rechtsvisualisierung bzw. die visuelle Modellierung bieten sich für die Visualisierung für das Vorgehen von Sachverständigen als Werkzeug bestens an. Mit Hilfe dieser Methode soll für alle Beteiligten und Betroffenen noch klarer aufgezeigt werden, welche Prüfschritte insb. für Sachverständige notwendig sind um Lösungen zu erhalten. Als beispielhafte Leitlinien oder Vorschriften für Behörden dürfen der Leitfaden „IT-Forensik“ des BSI,2 das „Forensic analysis Local Incident Response Handbook“ der ENISA,3 die „Leitlinien zu digitalforensischen Maßnahmen“ für die Bediensteten des OLAF,4 oder der „Electronic evidence guide“ (EEG) des CyberCrime@IPA5 genannt werden, die auf Vollständigkeit bedachte Sammelwerke darstellen. Diese Werke und die Fachliteratur sind auf technisch-organisatorische Methoden fokussiert, weniger auf Prozesse. Die in den verschiedenen Staaten geltenden rechtlichen Normvorschriften müssten nämlich in einer generischen Form abgebildet werden, was schlicht nicht möglich erscheint. Der Leitfaden „IT-Forensik“ des BSI und der EEG beschreiben Vorgehensmodelle, welche jedoch im Wesentlichen „Wasserfallmodelle“6 darstellen (vgl. dazu auch die Forensischen Prozesse nach COBIT7 und ITIL8). Die Erfahrung des IT-Forensikers lehrt jedoch, dass (analog zum Softwareengineering) Wasserfallmodelle nicht der Realität entsprechen, sondern eigentlich nur eine sehr abstrakte Sichtweise auf eine Vorgehensweise abbilden.

2.

Strafverfahren – Überblick ^

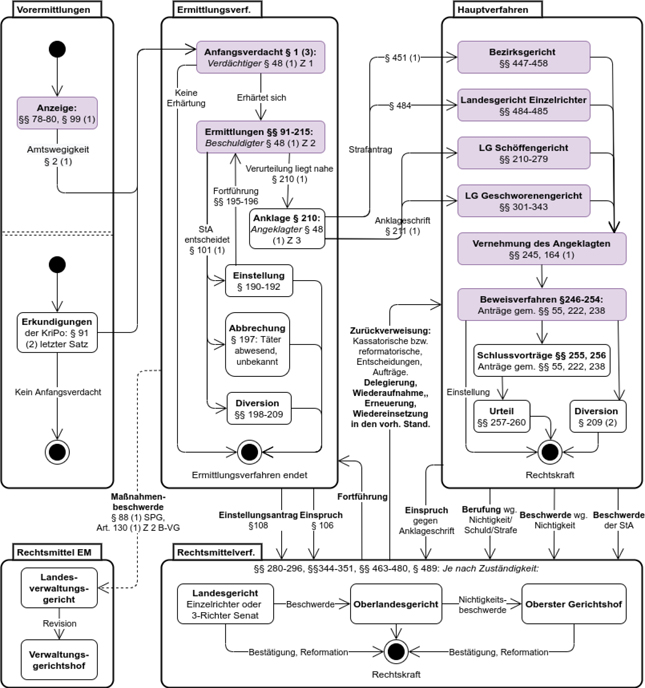

In dieser Publikation soll beispielhaft das Strafverfahren in Österreich behandelt werden, welches im Wesentlichen durch folgende Schritte grob gekennzeichnet ist:

- Vorermittlungen (nicht Teil des Strafverfahrens) ergeben Anfangsverdacht, oder Anzeige →

- Ermittlungsverfahren: Einstellung, Abbrechung, Diversion, oder Anklage →

- Hauptverfahren: Einstellung, Diversion, oder Urteil →

- Rechtsmittelverfahren: Zurückverweisung, Reformation, Kassation oder Bestätigung.

Diese hier nur überblicksmäßig beschriebenen Schritte beinhalten auch Iterationen, sodass bspw. ein Rechtsmittelverfahren erneut zu einem zweiten Rechtsgang allenfalls mit neuen Ermittlungen führen kann. Unter den Rollen wie Berufsrichter, Laienrichter, Haftrichter, Rechtsschutzbeauftragter, Staatsanwalt, Kriminalpolizei, Verdächtiger, Beschuldigter, Angeklagter, Verurteilter, Verteidiger, Zeugen, Opfer, Privatbeteiligte, Privatankläger, Subsidiarankläger, Vertreter und Dolmetscher können auch Sachverständige nach §§ 126, 127 StPO bestellt werden, was i.d.R. erfolgt, da gerade in IT-Fällen „besonderes Fachwissen“ erforderlich ist. Ebenso können Parteien eine „Person mit besonderem Fachwissen“ (Privatsachverständiger) gem. § 222 Abs. 3 bzw. § 249 Abs. 3 StPO beiziehen, welcher selbst Fragen an den vom Gericht bestellten Sachverständigen stellen darf.9

Die graphische Darstellung dieser Prozesse könnte nun auf mehrere Arten erfolgen, wie u.a. der Prozessablaufsicht und der Rollensicht, z.B. aus Sicht des Sachverständigen.

Über die graphische Darstellung solcher Sichten gibt es zahlreiche Vorschläge und Normen, wobei sich insb. in der Rechtsvisualisierung die Kahlig-Notation10 einen Namen gemacht hat, welche im Wesentlichen die Ablaufsicht für konkrete Anwendungsfälle abdeckt. Für die Rollensicht existieren gem. Recherchen keine speziellen Notationen für die Rechtsvisualisierung, jedoch bieten UML11 (s.a. den Vorschlag12 von Kahlig oder Wyner13), oder das weiter entwickelte SysML14 geeignete Notationen an, welche weit verbreitet sind. Obwohl es für den juristischen Bereich angepasste Notationen gibt, die besser geeignet sein könnten,15 wird hier aufgrund der breiten Zielgruppe auf das bekannte SysML zurück gegriffen. Da lt. Schweighofer „es viel einfacher ist, den Kern eines Textes zu verstehen, wenn passende grafische Notationen verfügbar sind“,16 wird in einem ersten Schritt der Ablauf eines Strafprozesses mit Hilfe eines vereinfachten SysML-Zustandsdiagramms modelliert. Aus diesem Grund wird in den folgenden Diagrammen der Übersichtlichkeit wegen auf Bedingungen verzichtet.

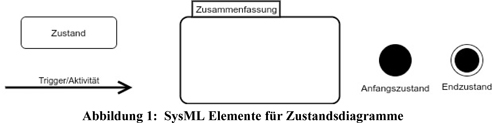

Der Ablauf wird mit Zustandsdiagrammen modelliert, wobei folgende Elemente zum Einsatz kommen:

Abbildung 1: SysML Elemente für Zustandsdiagramme

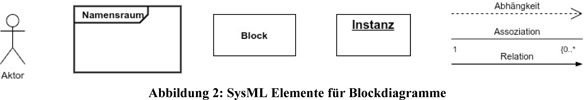

Für die Rollensicht eignet sich das SysML-Blockdiagramm, mit folgender Notation:

Abbildung 2: SysML Elemente für Blockdiagramme

3.

Der Ablauf eines Strafverfahrens ^

Mit Hilfe eines Zustandsdiagramms soll der Ablauf von den Vorermittlungen bis zur Rechtskraft der Urteile oder Beschlüsse visualisiert werden. Die Abläufe sind durch normierte Prozessschritte wie bspw. Anträge vorgegeben, wobei die entsprechenden Gesetzesstellen als Pfad dargestellt werden. Grau hinterlegt sind die für Gerichts- und Privatsachverständige relevanten Aktivitäten, wobei Gerichtssachverständige erst ab dem Ermittlungsverfahren bestellt werden. Privatsachverständige können bereits ab der Erarbeitung einer Anzeige mitwirken, und wenn anzeigende Behörden sich eines nichtamtlichen Sachverständigen17 bedienen, ist dieser kein Gerichtssachverständiger i.S.d. StPO.

Für die Gebühren des Gerichtssachverständigen ist es von Bedeutung an welchem Gericht verhandelt wird, denn gem. § 25 Abs. 2 GebAG18 trifft den Sachverständigen die Warnpflicht insoferne, als „die tatsächlich entstehende Gebühr die Höhe des Kostenvorschusses, mangels eines solchen den Wert des Streitgegenstands oder 2 000 Euro, in Verfahren vor dem Landesgericht und im Ermittlungsverfahren der Staatsanwaltschaft aber 4 000 Euro übersteigt, so hat die oder der Sachverständige das Gericht beziehungsweise die Staatsanwaltschaft rechtzeitig auf die voraussichtlich entstehende Gebührenhöhe hinzuweisen“. Das bedeutet, dass vor dem Bezirksgericht eine Warnpflicht über die zu erwartenden Gebühren über dem Wert des Streitgegenstands oder von über 2.000,– Euro, vor dem Landesgericht oder Staatsanwaltschaft eine über 4.000,– Euro besteht, bei sonstigem Verlust des Gebührenanspruchs.

Für das Honorar des Privatsachverständigen ist die zivilrechtliche freie Honorarvereinbarung maßgeblich, so ferne dem keine gesetzlichen Gebührenbestimmungen entgegen stehen.

Das Rechtsmittelverfahren wurde bewusst stark vereinfacht dargestellt, da einerseits Gerichtssachverständige hier selten bestellt werden, und andererseits würde das Diagramm unübersichtlich werden. Für Privatsachverständige ist dieses jedoch bedeutsamer, da sie die Parteien im Berufungsverfahren und im zweiten Rechtsgang beratend und mit ergänzenden Gutachten zur Seite stehen.

Abbildung 3: Modellhafter Ablauf eines Strafverfahrens

4.

Die Rolle des Gerichtssachverständigen ^

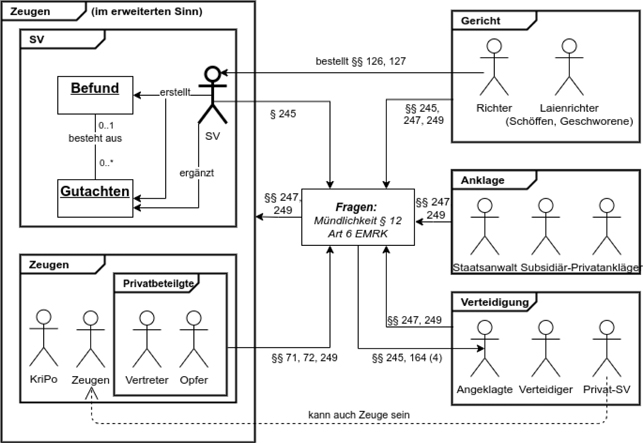

In einem weiteren Schritt soll ein Vorschlag für ein Rollenmodell für Sachverständige mit Hilfe eines Block-Diagramms erarbeitet werden. Diese Rolle wird in § 125 Abs. 1 StPO normiert, dass Sachverständiger „eine Person ist, die auf Grund besonderen Fachwissens in der Lage ist, beweiserhebliche Tatsachen festzustellen (Befundaufnahme) oder aus diesen rechtsrelevante Schlüsse zu ziehen und sie zu begründen (Gutachtenserstattung)“. Weiters wird in § 127 leg.cit. normiert, dass „Sachverständige den Befund und das Gutachten nach bestem Wissen und Gewissen und nach den Regeln ihrer Wissenschaft oder Kunst oder ihres Gewerbes abzugeben haben. Sie haben Ladungen der Staatsanwaltschaft und des Gerichts zu befolgen und bei Verhandlungen, Vernehmungen und Tatrekonstruktionen Fragen zu beantworten“. Diesbezüglich wird auch auf die Tätigkeiten des Sachverständigen Bezug genommen, wie Erstellung von Befund und Gutachten und Beantwortung von Fragen, wobei „Befund und Gutachten streng zu trennen sind“.19

Schließlich ist u.a. die Mündlichkeit gem. § 12 StPO ein Grundsatz, wobei im Urteil nur das verwertet werden darf, was in der Hauptverhandlung vorgekommen ist (§ 258 Abs. 1). Hingewiesen wird an dieser Stelle auf das Verlesungsgebot nach § 252 Abs. 2 und das Verlesungsverbot von Schriftstücken nach § 252 Abs. 1 StPO gem. dem Grundsatz der Unmittelbarkeit (§ 13 StPO), bei sonstiger Nichtigkeit. Weiters ist das Fragerecht in Art. 6 Abs. 1 lit. d EMRK20 und durch die Judikatur des EGMR21 festgehalten. Das Fragerecht der Parteien ist nach jeder Zeugen- oder Sachverständigenvernehmung nach § 249 StPO normiert.

Sohin spielen die Fragen an den und vom Sachverständigen eine zentrale Rolle in der Hauptverhandlung. Demzufolge kann der Prozess Hauptverfahren aus Abbildung 1 in die Rollensicht transferiert werden:

Abbildung 4: Rollen und Zusammenhänge im Hauptverfahren für den Sachverständigen

5.

Der IT-forensische Prozess ^

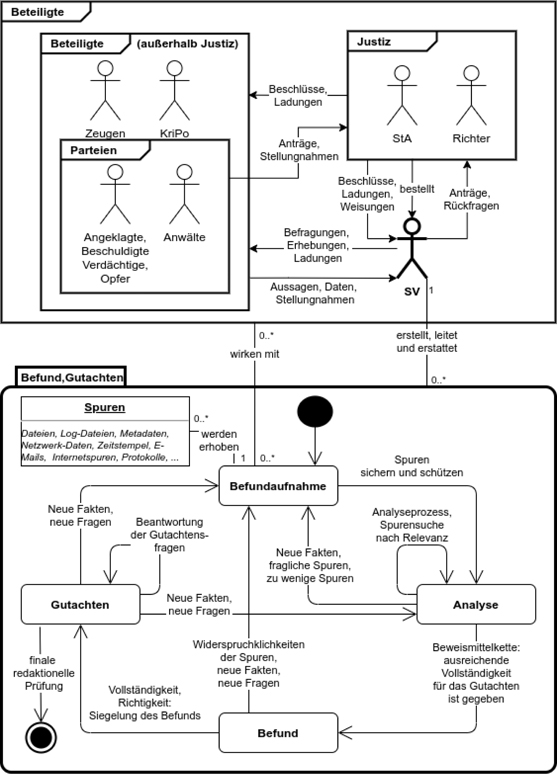

Letztlich sollen die Prüfschritte für IT-forensische Untersuchungen visualisiert werden, welche schließlich in einem Befund dokumentiert werden, und auf Basis dessen ein Gutachten erstellt wird.

Der Gutachtensauftrag (§§ 126, 127 StPO) legt nach Nimmervoll dar,22

- „von welchem Sachverhalt der Sachverständige als „Arbeitshypothese“ ausgehen und mit den Mitteln seiner Fachkunde auf weitere Tatsachen schließen soll,

- welche Beweise der Sachverständige aufnehmen soll,

- welche Tatsachen ermittelt werden sollen,

- ob der Sachverständige bei mehreren ins Kalkül zu ziehenden Sachverhaltsvarianten zu jeder dieser Varianten (oder bloß zu einzelnen vorgegebenen) ein Gutachten abgeben soll.“23

Ist der Gutachtensauftrag des Gerichts unklar, so hat der Gerichtssachverständige die Weisung des Gerichtes einzuholen.24 Dazu geben die Standesregeln des Hauptverbandes der Allgemein beeideten und zertifizierten Sachverständigen Österreichs, welche für Gerichtsgutachter als bindend25 gelten, näher Auskunft: „Insbesondere hat er sich an den ihm erteilten Auftrag zu halten und eine Auftragsüberschreitung zu vermeiden. Zweifel über den Umfang und Inhalt des Gutachtensauftrags sind durch Rückfragen beim Auftraggeber aufzuklären (vgl. § 25 Abs. 1 GebAG). Dabei ist der Sachverständige verpflichtet, den Auftraggeber auf allfällige weitere, für die Gutachtenserstattung relevante Umstände aufmerksam zu machen“.26

Wie schon in der Einleitung festgehalten, bilden die publizierten Vorgehensmodelle eine Methodik nach Wasserfall ab, welche nicht der Realität entsprechen. Die Praxis lehrt nämlich, dass verschiedenste Tätigkeiten iterativ vorgenommen werden müssen, und schließlich komplexe Zusammenhänge bilden, welche graphisch per se nicht abbildbar sind. Jedenfalls beginnt der Prozess mit der Beauftragung eines Befunds, und meistens eines Gutachtens, samt allfälligen Rückfragen, und endet mit dessen Fertigstellung. Des Weiteren kann es zur mündlichen Erörterung des Gutachtens bzw. einer Ergänzung oder Erstattung eines weiteren Gutachtens kommen. Damit wären die Tätigkeiten für einen Sachverständigen abgeschlossen.

In Analogie dazu gilt obiges grds. auch für Privatgutachten, zumal der Privatgutachter als Auftragnehmer nach Maßgabe des ABGB27 gegenüber dem Auftraggeber haftet (Gewährleistung §§ 922 ff. i.V.m. der Sachverständigenhaftung gem. §§ 1299 ff. ABGB).

Für die folgende Modellierung gründet der forensische Prozess auf folgenden zwei Grundprinzipien:

- Datenintegrität: Elektronische Erkenntnisse dürfen während des forensischen Prozesses in keiner Weise geändert werden, einschließlich der anfänglichen Datenerfassung,

- Audit Trail: Eine Aufzeichnung aller bei der Behandlung digitaler Beweise ergriffenen Aktionen muss erstellt werden und konserviert werden.

Dazu muss der gesamte forensische Prozess in allen Phasen chronologisch dokumentiert sein, sodass eine unverfälschte Beweismittelkette entsteht. Wichtig dabei sind die Zeitstempel, welche zumeist auf eine bekannte Erfolgszeit fokussiert sind. Wesentlich sind aber gem. der Handlungstheorie die in der Computerforensik oft vorerst unbekannte Tatzeit, welche erst durch die Beweismittelkette rekonstruiert werden muss. Gem. § 67 Abs. 1 StGB28 „hat eine mit Strafe bedrohte Handlung der Täter zu der Zeit begangen, da er gehandelt hat oder hätte handeln sollen; wann der Erfolg eintritt, ist nicht maßgebend“.29

Für die Bestimmung der Schuld oder Unschuld des Angeklagten muss mit an Sicherheit grenzender Wahrscheinlichkeit feststehen, dass kein Freispruchgrund vorliegt. Vgl. dazu die freie Beweiswürdigung gem. § 14 und den Freispruch gem. § 259 Abs. 3 StPO. Zu diesem Zweck entwickelte Casey30 ein 7-stufiges Bewertungsmodell, welches digitale Beweise aufgrund der Manipulationsfestigkeit und der Häufigkeit des Vorkommens gleichartiger Spuren einer Wahrscheinlichkeit zuordnet.

Diese Stufen sind wie folgt definiert:

- Fehlerhaft C0: Die Spuren widersprechen Fakten oder stimmen nicht überein.

- Sehr unwahrscheinlich C1: Die Spuren sind höchst fragwürdig.

- Unwahrscheinlich C2: Es gibt nur eine Quelle, die nicht manipulationsgeschützt ist.

- Möglich C3: Die Quelle war schwieriger zu manipulieren, aber es gibt nicht genügend Spuren, um eine feste Schlussfolgerung zu stützen, oder es gibt ungeklärte Inkonsistenzen in den verfügbaren Spuren.

- Wahrscheinlich C4: Die Spuren waren entweder gegen Manipulationen geschützt, oder mehrere unabhängige Quellen stimmen überein.

Weiters sind für einen Schuldspruch jedenfalls relevant:31

- Fast sicher C5: Beweise aus mehreren unabhängigen Quellen, die vor Manipulationen geschützt sind, stimmen überein. Es gibt jedoch kleine Unsicherheiten wie Datenverlust.

- Sicher C6: Die Beweise sind manipulationssicher und/oder weisen eine hohe statistische Konfidenz auf.

Für die Visualisierung dieser Schritte wird eine Notation vorgeschlagen, welche aus der Kombination aus Zustands- und Blockdiagramm besteht (Abbildung 1 und Abbildung 2), da diese Notationen den Prozess der Beweisaufnahme und das folgende Gutachten am besten dokumentieren. Abgeleitet aus den vorher genannten Schritten und den Phasen wie in der Literatur32 beschrieben, wird folgendes Modell erstellt. Die Gesetzesstellen werden hier weggelassen, da diese bereits in den vorherigen Diagrammen dargestellt wurden.

Abbildung 5: Erstellung eines IT-forensischen Gutachtens im Strafverfahren

6.

Zusammenfassung und Ausblick ^

Abgeleitet aus den Erfordernissen im Strafverfahren (Abbildung 3) über die Rolle des Sachverständigen im Strafverfahren (Abbildung 4) konnte aufgrund der Erfordernisse der IT-Forensik wie der Datenintegrität und einer nachvollziehbaren Beweismittelkette ein Prozess (Abbildung 5) modellhaft unter Zuhilfenahme von SysML visualisiert werden, welcher der Realität sehr nahe kommt. Dieser Prozess zur Erstellung eines IT-forensischen Gutachtens kann wie ersichtlich durchaus komplex sein, so wie es in der Praxis im Regelfall auch vorkommt. Dieser konnte hier durch den Einsatz existierender Visualisierungsmethoden veranschaulicht werden. Als Werkzeuge können Modellierungstools wie Visio (oder hier draw.io33) zum Einsatz kommen, welche aber lediglich für die Darstellung der Prozesse geeiǵnet sind.

Dieses Prozessmodell kann nun dazu dienen, die Qualität von Gutachten zu verbessern, indem die Spuren strukturiert gesichert und geschützt werden, eine nachvollziehbare Analyse dieser Spuren erfolgt, ein vollständiger und richtiger Befund erstellt werden kann, damit letztendlich die Fragen an den Sachverständigen mit an Sicherheit grenzender Wahrscheinlichkeit beantwortet werden können. Ergeben sich in diesem Prozess Zweifel oder Neuerungen, so müssen Analysen oder sogar Befundaufnahmen abermals durchgeführt werden.

Schließlich werden im Gutachten die Spuren nach dem 7-stufigen Bewertungsmodell nach Casey bewertet, wobei dieses letztlich gemeinsam mit den beantworteten Fragen ein Bewertungswerkzeug für den Richter hins. einer Verurteilung oder Freispruch bildet.

Zukünftig könnten solcherart Prozesse auch mit Hilfe von Software-Werkzeugen unterstützt werden, damit die Qualität und Nachvollziehbarkeit von Befundaufnahmen mit den zahlreichen heterogenen Spuren, und schließlich dem Gutachten gesteigert werden. Dabei könnten „Knowledge Graphs“ eine technische Grundlage bilden, die eine flexible Struktur im Gegensatz zum statischen relationalen Datenbankmodell einsetzen. Doncel34 zeigte bereits, dass im juristischen Bereich „Legal Knowledge Graphs“ konkret mit einer Neo4j35 Datenbank (vgl. Sullivan36) umgesetzt werden können. Alternativ dazu können auch Metamodellierungsplattformen wie bspw. ADOxx37 zum Einsatz kommen, mit welchen es einfacher erscheint die Modellierungsansätze umzusetzen.38 Auch existieren für ADOxx fertige Implementierungen für UML,39 welche darüber hinaus anpassbar sind. Fill und Haiden40 zeigten bereits anhand des Beispiels der gesetzlichen Erbfolge, dass „der Mehrwert einer formalen Beschreibung der Modelle durch die Umsetzung von automatischen Berechnungsmechanismen“ umgesetzt werden konnte.

- 1 Strafprozessordnung, BGBl. 631/1975, i.d.g.F.

- 2 Deutsches Bundesamt für Sicherheit in der Informationstechnik, https://www.bsi.bund.de/, aufgerufen am 13.09.2022.

- 3 European Union Agency for Cybersecurity, https://www.enisa.europa.eu/, aufgerufen am 13.09.2022.

- 4 Europäisches Amt für Betrugsbekämpfung, https://anti-fraud.ec.europa.eu/, aufgerufen am 13.09.2022.

- 5 Ein gemeinsames Projekt der Europäischen Union und des Europarates zur Zusammenarbeit gegen Cyberkriminalität, https://www.coe.int/en/web/cybercrime/cybercrime-ipa, aufgerufen am 13.09.2022.

- 6 Royce: Managing the Development of Large Software Systems. Hrsg.: Proceedings, IEEE WESCON. 26. Auflage. Institute of Electrical and Electronics Engineers, August 1970, S. 328–338.

- 7 Framework zur Kontrolle und Steuerung von IT-Prozessen der ISACA (Information Systems Audit and Control Association).

- 8 Information Technology Infrastructure Library der APM Group Ltd.

- 9 Vgl. Fuchs, Wiener Kommentar zur StPO § 249 Rz. 24.

- 10 Kahlig, Privatrecht 2011 – Strukturierung und Visualisierung, Tagungsband IRIS 2011, in: Jusletter IT, 1. September 2009.

- 11 Unified Modeling Language der Object Management Group, https://www.omg.org/spec/UML/2.5.1, aufgerufen am 13.09.2022.

- 12 Muff/Fill/Kahlig/Kahlig: Kontextabhängige Rechtsvisualisierung mit Augmented Reality, HMD Praxis der Wirtschaftsinformatik (2022), https://doi.org/10.1365/s40702-021-00832-x, aufgerufen am 05.12.2022.

- 13 Wyner: UML for teaching law students in computational thinking, ReMeP virtual Workshop, October 27, 2021.

- 14 Systems Modeling Language der Object Management Group, https://www.omgsysml.org/, aufgerufen am 13.09.2022.

- 15 Vgl. i.d.Z. die Diskussion in Fill/Grieb: Visuelle Modellierung des Rechts: Vorgehensweise und praktische Umsetzung für Rechtsexperten, in: Jusletter IT, 23. Februar 2017, Weblaw.

- 16 Vgl. Schweighofer, Three-level Communication of Law, in: Jusletter IT Flash 17. August 2017.

- 17 § 52 Abs. 2 Allgemeines Verwaltungsverfahrensgesetz 1991 – AVG: BGBl. 51/1991, i.d.g.F.

- 18 Gebührenanspruchsgesetz (GebAG), BGBl. 136/1975 i.d.g.F.

- 19 Bauer: Der Sachverständige im Strafprozess, in Sachverständige Heft 3/2017, S. 142.

- 20 „Recht auf ein faires Verfahren“: Konvention zum Schutze der Menschenrechte und Grundfreiheiten, BGBl. 210/1958 i.d.g.F.

- 21 Europäischer Gerichtshof für Menschenrechte.

- 22 Nimmervoll: Zur Befundaufnahme des Sachverständigen im Strafverfahren, in Sachverständige Heft 1/2014, S. 19.

- 23 Vgl. Tanczos in Krammer/Schiller/Schmidt/Tanczos, Sachverständige und ihre Gutachten (2012) S. 59.

- 24 Vgl. § 25 Abs. 1 Gebührenanspruchsgesetz (GebAG), BGBl. 136/1975 i.d.g.F.

- 25 Mitteilung des Bundesministerium für Justiz vom 6. September 2013, BMJ-Z11.856/005-I 6/2013: „Die Einhaltung der in den Standesregeln enthaltenen Verhaltensregeln kann aufgrund der ihnenzugestandenen allgemeinenGültigkeit von allen bei Gericht oder der Staatsanwaltschaft tätigwerdenden Sachverständigen verlangt werden.“

- 26 Vgl. Punkt 2.5. in https://www.gerichts-sv.at/download/Standesregeln_2014.pdf, aufgerufen am 05.12.2022.

- 27 Allgemeines bürgerliches Gesetzbuch für die gesammten deutschen Erbländer der Oesterreichischen Monarchie, JGS 946/1811, i.d.g.F.

- 28 Strafgesetzbuch, BGBl. 60/1974 i.d.g.F.

- 29 Vgl. Tipold in Leukauf/Steininger, StGB Online, § 67, I. Möglichkeiten der Bestimmung der Tatzeit und des Tatorts, Rz. 1.

- 30 Casey, Digital Evidence and Computer Crime. Forensic Science, Computers, and the Internet. Academic Press, 2011, S. 59.

- 31 Vgl. Zivilverfahren, hier gilt lt. Schneider der überwiegende Beweis nach drei Wahrscheinlichkeitsstufen. Schneider: Beweis und Beweiswürdigung unter besonderer Berücksichtigung des Zivilprozesses (1994), Rz. 57ff.

- 32 Vgl. Sack in Selektion in der Digitalen Forensik, Dissertation an der Technischen Fakultät der Friedrich-Alexander-Universität Erlangen-Nürnberg (2017), Phasen der forensischen Analyse S. 60.

- 33 https://app.diagrams.net/, aufgerufen am 07.12.2022.

- 34 Doncel: How to Use Legal Knowledge Graphs in Practice, ReMeP 2021 – Legal Informatics Conference, 6 September 2021.

- 35 Open-Source Graphdatenbank mit welcher Szenarien modelliert werden können, die durch Beziehungen definiert sind. Dabei werden Graphen gespeichert, die ein flexibles Datenmodell darstellen. Diese Datenbank ist daher geeignet Knowledge Graphs umzusetzen. www.neo4j.com, aufgerufen am 03.10.2022.

- 36 Sullivan: Introduction to Knowledge Graphs with Neo4j, ReMeP virtual Workshop, October 27, 2021.

- 37 https://www.adoxx.org/, aufgerufen am 07.12.2022.

- 38 Vgl. Fill/Grieb, Visuelle Modellierung des Rechts: Vorgehensweise und Praktische Umsetzung für Rechtsexperten, in: Jusletter IT, 23. Februar 2017.

- 39 https://www.adoxx.org/live/use-uml-adoxx/, aufgerufen am 07.12.2022.

- 40 Fill/Haiden, Visuelle Modellierung für rechtsberatende Berufe am Beispiel der gesetzlichen Erbfolge, in: Jusletter IT, 25. Februar 2016.